Merancang jaringan 5 Gedung

Adapun prinsip yang dapat dikembangkan yaitu:

- Untuk perancangan antar gedung , digunakan prinsip routing, prinsip ini dapat menghubungkan segmen jaringan yang berbeda dengan menggunakan router.

- Untuk perncangan jaringan internal atau dalam gedung dapat menggunakan teknik subnetting.

- Topologi yang digunakan yaitu topoli mesh untuk antar gedung dan topologi star untunk internal dalam gedung

- Untuk mencegah jaringan terputus dan memberikan alternatif makan diberikan pula dua buah koneksi internet.

- Sebenarnya konsep ini masih memiliki kelemahan yakni boros kabel.

Hardware Yang di Butuhkan

- Router

- Swicth

- PC komputer

- Kabel jaringan

- Wifi Hotspot terdapat pada gedung C

Perancangan jaringan ini menggunakan teknik bridge, dengan topologi mesh untuk di antar gedung, dan topologi star untuk dalam gedung.

Gedung A

Pada Gedung A ini ada 2 lantai, untuk tiap lantai memerlukan 2 buah switch yang mana setiap lantai memiliki jumlah host 10 buah. Pada gedung ini dibagi menjadi 2 segmen jaringan, dengan teknik subnetting Kemudian untuk konfigurasi IP kita menggunakan 192.168.101.0 /27

Kemudian IP 192.168.101.1 dipakai untuk gateway jaringan yang terpasang pada router.

Gedung B

Pada Gedung B ini ada 2 lantai, untuk tiap lantai memerlukan 2 buah switch yang mana setiap lantai memiliki jumlah host 10 buah. Pada gedung ini dibagi menjadi 2 segmen jaringan, dengan teknik subnetting Kemudian untuk konfigurasi IP kita menggunakan 192.168.102.0 /27

Kemudian IP 192.168.102.1 dipakai untuk gateway jaringan yang terpasang pada router.

Gedung C

Pada Gedung C ini ada 2 lantai, untuk tiap lantai memerlukan 2 buah switch yang mana setiap lantai memiliki jumlah host 10 buah. Pada gedung ini dibagi menjadi 2 segmen jaringan, dengan teknik subnetting Kemudian untuk konfigurasi IP kita menggunakan 192.168.103.0 /27. Khusus lantai 1 kita menggunakan layanan wireless dan konfigurasi IP client di atur oleh DHCP.

Kemudian IP 192.168.103.1 dipakai untuk gateway jaringan yang terpasang pada router.

Gedung D

Pada Gedung D ini ada 2 lantai, untuk tiap lantai memerlukan 2 buah switch yang mana setiap lantai memiliki jumlah host 10 buah. Pada gedung ini dibagi menjadi 2 segmen jaringan, dengan teknik subnetting Kemudian untuk konfigurasi IP kita menggunakan 192.168.104.0 /27

Kemudian IP 192.168.104.1 dipakai untuk gateway jaringan yang terpasang pada router.

Gedung E

Pada Gedung E ini ada 2 lantai, untuk tiap lantai memerlukan 2 buah switch yang mana setiap lantai memiliki jumlah host 10 buah. Pada gedung ini dibagi menjadi 2 segmen jaringan, dengan teknik subnetting Kemudian untuk konfigurasi IP kita menggunakan 192.168.105.0 /27

Kemudian IP 192.168.104.1 dipakai untuk gateway jaringan yang terpasang pada router.

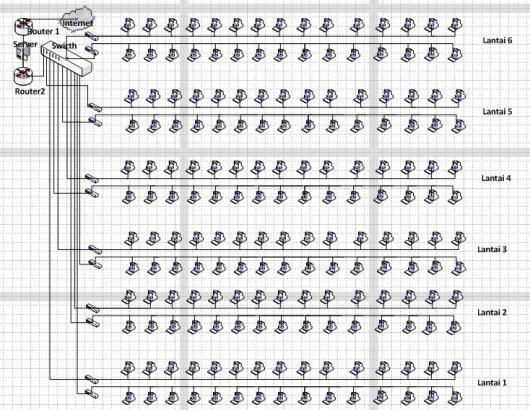

Untuk lebih detailnya lihat pada perancangan jaringan di bawah ini:

Gambar Jaringan Internal dalam Gedung , seperti berikut:

Gedung B

GEdung C

Gedung D

Gedung E